Batizada com o nome original do filme de ação e ficção científica dos anos 90 no qual os atores John Travolta e Nicolas Cage trocam de rosto, a operação “Face off”, deflagrada pela PF (Polícia Federal) em maio, expôs mais um risco a que os brasileiros estão vulneráveis no meio digital.

Segundo a investigação, a quadrilha desbaratada pela PF conseguia burlar a biometria da plataforma Gov.br e obter dados sensíveis dos usuários. Diferentemente do longa-metragem cujo título foi traduzido no país como

“A outra face”, em que a mudança de rosto é feita por uma cirurgia, os criminosos usavam “técnicas avançadas” para alterar a fisionomia, atingindo grau de semelhança suficiente com as vítimas para enganar a trava da ferramenta.

— Conforme a tecnologia vai melhorando, os golpes também vão se aprimorando — afirma o pesquisador de cibersegurança Fábio Assolini, da empresa Kaspersky, lembrando que, no passado, bandidos chegavam a colar fotos de rostos em bonecos para burlar a análise biométrica. — Atingiu-se um ponto em que isso não funcionava mais, e aí evoluíram para o uso de vídeo.

Os alvos da “Face off” agiam junto ao dispositivo de segurança “liveness”, usado para verificar se o registro capturado pertence a uma pessoa viva. As modificações permitiam aproximar as imagens falsas àquelas realmente existentes nos bancos de dados.

Calibragem é desafio

De acordo com especialistas, um dos desafios para a proteção dos dados é a calibragem entre exigência e permissividade da tecnologia. No caso do Gov.br, por se tratar de uma plataforma que deve estar disponível simultaneamente a milhões de pessoas com diferentes tipos de celualr, ela tende a ser configurada para ser menos detalhista na análise dos rostos.

— O reconhecimento facial tem que ter um balanço. Se for excessivamente permissivo, vai aprovar um manequim, por exemplo. Mas, se for muito exigente, começa a não aceitar o acesso do dono da conta. E isso é difícil de ser feito, pois os métodos para burlar vão mudando — explica Assolini.

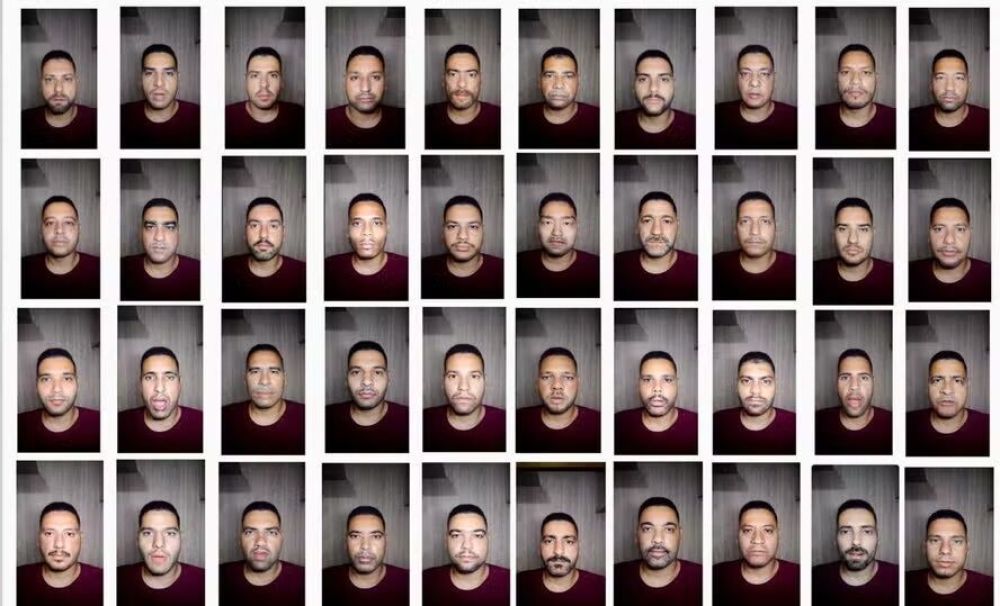

Em outubro de 2024, uma operação da Polícia Civil do Distrito Federal desarticulou um esquema semelhante ao descoberto pela PF, mas que visava contas bancárias. De acordo com as autoridades, um suspeito fez ao menos 550 tentativas de invasão em ataques coordenados com emprego de “deepfakes” e Inteligência Artificial. Cerca de R$ 50 milhões foram movimentados pelo grupo em contas de pessoas físicas e jurídicas:

— Ele ia manipulando a própria imagem até o sistema “bugar” — diz a delegada Isabel Borges de Moraes, da Coordenação de Repressão ao Crime Contra o Consumidor do DF.

Após acessar as contas, os golpistas adquiriam empréstimos em nome das vítimas. Para ampliar a margem do acesso a crédito, a maioria dos lesados era funcionário público.

— Obtinham os dados num banco de informações vazadas. Não eram pessoas com muito dinheiro, necessariamente — acrescenta Moraes.

O caso segue em investigação, enquanto a polícia apura a participação de mais envolvidos na ação. Segundo a delegada, o golpe foi descoberto após uma das vítimas registrar uma ocorrência relatando ter perdido acesso às contas bancárias. Quando recuperou as credenciais, ela notou movimentações suspeitas, como a conversão de valores em dólares para euros.

Ao longo do inquérito, os agentes conseguiram rastrear o endereço de IP do suspeito e passaram a monitorá-lo. O banco, por sua vez, obteve imagens do criminoso tentando enganar a biometria com as alterações faciais.

Fábio Assolini destaca que, embora os golpes pareçam sofisticados, até pessoas sem experiência conseguem aplicá-los devido aos avanços tecnológicos dos últimos anos:

— Até pouco tempo, só ouvíamos que algum pesquisador havia conseguido burlar. Não era algo massivo. Isso mudou com a Inteligência Artificial.

O especialista frisa que, hoje, basta uma foto para gerar movimentos de cabeça e dos olhos ou piscadas e sorrisos. No exterior, já existem registros de fraudes com uso de máscaras de silicone hiperrealistas, mas o valor elevado de confecção faz com que a tática seja menos atrativa.

Um grupo brasileiro autointitulado “Gringo 171” — referência ao artigo do Código Penal que tipifica o crime de estelionato — especializou-se no desenvolvimento de sistemas de ataques baseados em IA, posteriormente vendidos clandestinamente em plataformas como o Telegram. As atividades da quadrilha são monitoradas pela Kaspersky.

— Hoje não há um único criminoso realizando todos os tipos de fraude. Temos os que vendem dados vazados, os que vendem o software. É a fraude “as a service” (“como um serviço”, em tradução livre). O bandido não precisa ser bom em tudo — pondera a delegada Isabel de Moraes.

Esquema analógico

A tecnologia, no entanto, não é a única ameaça à segurança cibernética — também há métodos mais analógicos para burlar os sistemas. Em abril, a Polícia Civil de Santa Catarina deflagrou a Operação Fakemetria para combater estelionatos praticados pelo funcionário de uma operadora de telefonia. Sem conhecimento da empresa, o homem enganava clientes e os convencia a validar o acesso via biometria facial simulando a venda de linhas de celular.

Depois, ele abria contas em fintechs e contraía microcrédito em nome das vítimas. A polícia estima que mais de 50 pessoas foram prejudicadas pelo esquema. Nos últimos 12 meses, mais de 1.500 reclamações foram feitas no Procon de Joinville, cidade onde atuava o suspeito, relatando consignados não contratados.

— A vítima não sabia onde havia ocorrido a abertura da conta, mas acabou negativada e, quando foi fazer uma transação, sofreu uma restrição — conta o delegado Vinícius Ferreira, de Joinville.

Após a análise da foto usada na biometria, os policiais conseguiram chegar à loja da operadora onde o cadastro havia sido feito. Segundo o delegado, o suspeito focava em fintechs pequenas, que tendem a gastar menos com ferramentas de segurança.

— A biometria existe em vários graus. Geralmente, essas fintechs menores usam versões mais simples, enquanto bancos maiores investem mais e conseguem analisar dados como profundidade do rosto e fatores do ambiente — detalha Ferreira.

Professor de Engenharia da Computação do Insper, Rodolfo Avelino pontua que os investimentos nessas tecnologias de autenticação por parte de instituições financeiras e do governo só se expandiram nos últimos cinco anos:

— A solução da biometria é fomentada na pandemia, aquele momento em que estávamos isolados. Mas ela sozinha não pode resolver o processo de autenticação digital. É necessário mais de um fator, além do biométrico — cobra Avelino.— Um primeiro passo é não acreditar que a biometria é bala de prata.

Para tentar acompanhar os saltos tecnológicos e das metodologias usadas pelos criminosos, o professor reforça ainda a necessidade de troca de experiências entre as instituições financeiras:

— Tivemos nos últimos três anos um avanço significativo das ferramentas de Inteligência Artificial, sobretudo as relacionadas à geração de imagem e áudio. Essa evolução acelerada traz muitos desafios, porque estamos sempre atrás da vanguarda dos fraudadores. (Com O Globo)